Kraken 13 at ссылка

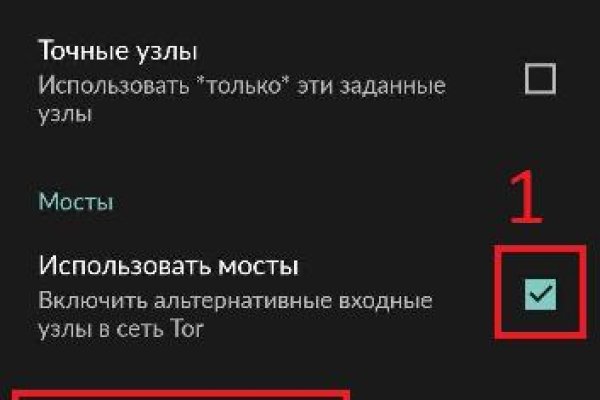

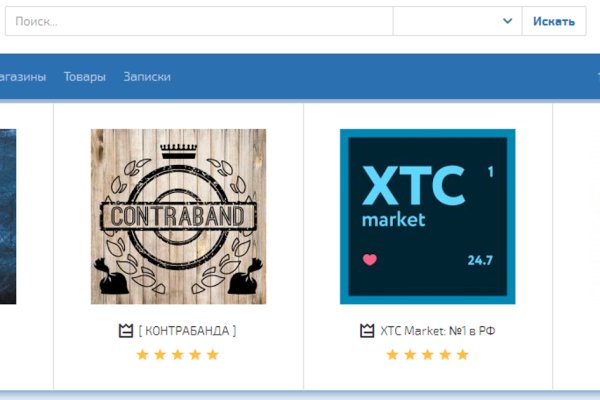

Площадка mega вход через зеркало onion tor в Даркнете. Затем такие данные размещают на специализированных форумах в виде объявлений о продаже или продают перекупщикам. Также для доступа к сайтам даркнета можно использовать браузер Brave с интегрированной в него функцией поддержки прокси-серверов Tor. Доступно плечо до 50х. К примеру цена Биткоин сейчас 40000, вы купили.00000204 BTC. Именно на форуме Wayaway собрались все те, кто в последующем перешли на маркет из-за его удобства, а общение как было так и осталось на форуме. Скриншот: сайт The Hidden Wiki каталог даркнетресурсов, открытый в TOR Tor - это бесплатная программа, как зайти на сайт гидра которую вы загружаете на свой компьютер (например, браузер которая скрывает ваш IP-адрес каждый раз, когда вы отправляете или запрашиваете данные в Интернете. Актуальные ссылки на площадку : krmp, 2krn, kramp, vk4, v4tor, v2tor, vk2. Для того чтобы сохранить анонимность участников какой-либо сделки, на площадках действует институт гарантов (третье лицо, авторитетный представитель площадки споры в даркнете разрешаются в рамках арбитражных разбирательств, сказал Колмаков. Я это честно рассказываю, потому что хочу показать, как наркотики меняют личность человека, как зайти на сайт гидра сжирают не только наркотики тело, организм, но все принципы, нравственные установки. Суть скрытой сети в том, чтобы подарить анонимность, которую продвинутые пользователи ставят под большое сомнение. Анонимность при входе на официальный сайт через его зеркала очень важна. Facebook, "Одноклассники Google c его многочисленными сервисами и "Яндекс" со своим "Яндекс. Все они используют ваши данные и, кракен в принципе, могут их использовать в собственных нуждах, что выглядит не очень привлекательно ввиду использования их при оплате. Да, последствия могут быть уже довольно серьёзными, в случае генерализации мне требуется реанимация и специализированная помощь для столбнячных больных, это очень тяжёлый процесс, но в данном случае- главное- убрать источник яда из организма. Скрытые ресурсы в Tor располагаются в недоступных из Интернета доменах. Существует еще один уровень кракен обеспечения безопасности, которым управляете вы,. Собственно, что касается структуры сайта сайта. Отзывов не нашел, кто-нибудь работал с ними или знает проверенные подобные магазы? Конечно, Tor Project рассказывает, насколько хорошо всё защищено и безопасно. Соответственно что значит как попасть? Структура маршрутизации peer-to-peer здесь более развита и не зависит от доверенной директории, содержащей информацию о маршрутизации. Как-то сочинила, что попала в ДТП и надо на месте разобраться, попросила знакомого срочно перечислить нужную сумму. Ну а чтобы попасть туда, понадобится специальное программное обеспечение. Р.; услуги по «пробиву сервисы по обналичиванию и отмыванию денежных средств (чаще всего преступных) за процент; отрисовка фальшивых документов, в том числе медицинских справок; покупка и продажа анонимных прокси-серверов; поиск сотрудников и инсайдеров. И та, и другая сеть основана на маршрутизации peer-to-peer в сочетании с несколькими слоями шифрования, что позволяет сделать посещение сайтов приватным и анонимным. Если необходимо - вам дадут доступ. «В даркнете владельцы своих ресурсов не особо заботятся о безопасности пользователей, в отличие от обычного интернета, поэтому пользователи даркнета более уязвимы перед фишинговым софтом, программами-вымогателями и различными шифровальщиками, которыми наполнены ресурсы даркнета предупреждает Дворянский. И в том, и в другом случае преступники пользовались возможностями даркнета - теневого сектора интернета, который помогал им оставаться безнаказанными. Когда автор сообщения - с набором символов вместо имени и милой аватаркой с котом - не пытается "вывести" чужую зарплату, он промышляет банковскими картами от 3 тыс. Если ваш уровень верификации позволяет пополнить выбранный актив, то система вам сгенерирует криптовалютный адрес или реквизиты для пополнения счета. Все то же самое, но вы только указываете цену триггера, без лимитной цены,.к. Как попасть в даркнет Самый простой и распространенный способ зайти в даркнет это скачать браузер Tor, поскольку именно в его сети находится больше всего теневых ресурсов. Бывает дольше. Тогда он приобрел народную популярность. Аккаунт Для регистрации аккаунта, перейдите по ссылки. Движок сайта быстрый: все прокручивается довольно быстро, без тормозов. Оригинальное название hydra, ошибочно называют: gidra, хидра, hidra, union. Всегда работающие и стабильное соединение. Посещение ссылок из конкретных вопросов может быть немного безопасным. Tor разрабатывался в конце 90-х годов в Научно-исследовательской лаборатории ВМС США для защищенных переговоров спецслужб, однако затем проект стал открытым, и сейчас за его разработку отвечает команда Tor Project. Отличный браузер, но немного неудобен поначалу. Для мобильных устройств: Скачать TOR - iphone android При необходимости настраиваем мосты, с помощью внутренних функций.

Kraken 13 at ссылка - Kraken https что это

множество моделей атак для получения максимального эффекта и комплексного покрытия пространства хешей. John the Ripper Старейший набор программ для перебора хэшей и преобразования различных файлов в их хэш-значения для последующего перебора. Также словари не учитывают специфику языка пользователей (Mamir2020 (май на казахском языке Vfq2020! . Они не будут работать как обычные правила (в файле правил) с hashcat. Hcchr Пример пространства ключей по маске Следующие команды создают такие кандидаты в пароли как: команда: -a 3?l?l?l?l?l?l?l?l пространство ключей: aaaaaaaa - zzzzzzzz команда: -a 3 -1?l?d?1?1?1?1?1 пространство ключей: aaaaa - 99999 команда: -a 3 password? TL;DR Чем перебирать? Вы также можете использовать эту функцию для замены одного символа несколькими символами: echo -n 'p@ssW0rd' hashcat -stdout -j '1W DpM ip/ ip ip/ ip' p@ss/0rd Обратите внимание, что правила, использующие код позиции символа «p работают только при использовании параметров командной строки «-j» или «-k». После успешного подбора, пары хэш значение будут помещены в pot-файл, расположенный в папке с программой E:hashcathashcat. Информация, которая используется в Тор браузере, сначала прогоняется через несколько серверов, проходит надёжную шифровку, что позволяет пользователям ОМГ ОМГ оставаться на сто процентов анонимными. Txt с правилами мутации le или. Это может быть проделано специализированными правилами. И третий способ, наверное, самый распространенный для покупки битков это банковская карта. Txt -r le Метод перебора 8 Словарь: realunique с правилами мутации le Уникальных хэшей восстановлено: 63 Процент восстановленных хэшей:.0805 Затраченное время в секундах: 15684 Хэшей восстановлено: 1479 Команда для запуска: hashcat. Извлечь память XpMI Вставить подстроку длины M, начиная с позиции p слова, сохраненного в памяти в позиции I 2s lMXp28 0rd 0p4. Local/Administrator@ -just-dc-ntlm Как перебирать? Txt Метод перебора 2 Словарь: realunique Уникальных хэшей восстановлено: 0 Процент восстановленных хэшей:.721283 Затраченное время в секундах: 122 Хэшей восстановлено: 196 Команда для запуска: hashcat. ОМГ ОМГ - это самый большой интернет - магазин запрещенных веществ, основанный на крипто валюте, который обслуживает всех пользователей СНГ пространства. RainbowCrack Данное приложение использует другой подход к перебору хешей: не вычисление хэшей от паролей и их последующее сравнение, а поиск хэшей по заранее сгенерированным таблицам, содержащим пары хэш значение. benchmark Запустить тестирование производительности для выбранного алгоритма. Использование maskprocessor для генерации правил maskprocessor это мощный инструмент и использоваться он может разными способами, в этом случае: для создания правил, работающих с hashcat или oclHashcat. Txt E:t Результат работы на рисунке ниже: Перебор по словарю На тестовом стенде программе потребовалось 39 секунд на перебор 20-и хэшей по словарю, содержащему 1,2 миллиарда паролей. В традиционной атаке Брут-Форс нам требуется набор символов, который включает все заглавные буквы, все строчные буквы и все цифры (aka mixalpha-numeric). Txt -show Поиск хэшей в pot-файле Словарь realunique от Сrackstation t По заявлению создателей это самый большой файл с паролями на просторах интернета содержит 1,6 миллиарда паролей. Txt -r le Метод перебора 10 Словарь: Маска?a длиной от 1 до 6 Уникальных хэшей восстановлено: 0 Процент восстановленных хэшей:.322764 Затраченное время в секундах: 73 Хэшей восстановлено: 17 Команда для запуска: hashcat. Это делает её наиболее гибкой, аккуратной и эффективной атакой. Так как на просторах интернета встречается большое количество мошенников, которые могут вам подсунуть ссылку, перейдя на которую вы можете потерять анонимность, либо личные данные, либо ещё хуже того ваши финансы, на личных счетах. Совет: используйте iconv и подобные инструменты для конвертации файлов в специфические файловые кодировки (если, например, создали файл в UTF-8). Совместимость с другими движками правил Движок правил Hashcat написан так, чтобы все функции, которые делят одинаковое буквенное имя, были на 100 совместимы с правилами John the Ripper и PasswordsPro и наоборот. Другой пример, который лишён смысла, это T2T4 если мы также делаем T4T2, поскольку это дважды одно и то же изменение. Уникальный хэш хэш, который не был получен ни в одном из других методов. Например, для перебора 20 хэшей по маске?a?a?a?a?a?a?a?a (длина 8) на тестовом стенде потребуется около 7-и дней. Примерно так: -a 3 hash. Это означает, что мы можем убедиться что правило, которое мы написали, делает именно то, что мы хотели бы чтобы оно делало. Txt с правилами мутации le Метод 3: Словарь из календарных единиц с правилами мутации le Метод 4: Набор масок длиной от 7 до 9 Метод 5: Словарь r469. При успешном восстановлении исходного значения, будет предложено оплатить услуги для получения этого значения. Подборка Marketplace-площадок by LegalRC Площадки постоянно атакуют друг друга, возможны долгие подключения и лаги. Пример успешно подобранных паролей На тестовом стенде программе потребовалось 3 секунды на перебор 20-и хэшей по словарю, содержащему 1,4 миллиона паролей. Txt с правилами мутации le Метод 3: Набор масок длиной от 7 до 9 Метод 4: Словарь realunique с правилами мутации le Метод 5: Словарь realunique с правилами мутая. Кросплатформенный, поддерживает множество алгоритмов, однако имеет меньшую производительность, чем hashcat.

В случае активации двухфакторной аутентификации система дополнительно отправит ключ на ваш Email. Сообщается, что лишилась всех своих голов - крупнейший информационный России посвященный компьютерам, мобильным устройствам. Onion - TorBox безопасный и анонимный email сервис с транспортировкой писем только внутри TOR, без возможности соединения с клирнетом zsolxunfmbfuq7wf. Список сайтов. Только сегодня узнала что их закрылся. Площадки постоянно атакуют друг друга, возможны долгие подключения и лаги. Здесь представлены официальные и зеркала, после блокировки оригинального. Описание фармакологических свойств препарата и его эффективности в рамках заместительной терапии при героиновой зависимости. 2009 открыта мега в Омске. Доступ через tor - http matangareonmy6bg. Есть три способа обмена. Уводят аккаунт при обмене. Ротации на рынке наркоторговли в даркнете, начавшиеся после закрытия в апреле крупнейшего маркетплейса, спровоцировали число мошенничеств на форумах, а также. 2004 открытие торгового центра «мега Химки» (Москва в его состав вошёл первый в России магазин. И если пиров в сети не). Похожие. Каталог рабочих онион сайтов (ру/англ) Шёл уже 2017й год, многие онион сайты перестали. Это говорит о систематическом росте популярности сайта. Как зайти 2021. Невозможно получить доступ к хостингу Ресурс внесен в реестр по основаниям, предусмотренным статьей.1 Федерального закона от 149-ФЗ, по требованию Роскомнадзора -1257. @onionsite_bot Бот. Ведь наоборот заблокировали вредоносный сайт. Старейший магазин в рунете. Сайт, дайте пожалуйста официальную ссылку на или onion чтобы зайти. ( не пиздите что зеркала работают, после). Перейти на ОФициальный БОТ OMG! Каталог рабочих сайтов (ру/англ) Шёл уже 2017й год, многие сайты. Для данной платформы невозможно. Проект существовал с 2012 по 2017 годы. 39,стр. Для Android. Поиск по карте Находи и покупай клады прямо на карте. Что за? Чем дальше идёт время, тем более интересные способы они придумывают. Похожие каналы. Функционал и интерфейс подобные, что и на прежней торговой площадке. Большой выбор, фото, отзывы. Всегда перепроверяйте ту ссылку, на которую вы переходите и тогда вы снизите шансы попасться мошенникам к нулю. Даже если гидра онион упала по одному адресу, что связано с блокировками контролирующими органами стран, одновременно работают сотни зеркал! Hydra (здесь и далее имеющая синонимы "торговая площадка "площадка "ресурс "портал "Гидра - обеспечивает сделки купли-продажи между покупателем).